zblog火车头接口(zblog火车头发布模块)

- ZBLOG

- 2022-12-18 22:57:19

- 14

今天给各位分享zblog火车头接口的知识,其中也会对zblog火车头发布模块进行解释,如果能碰巧解决你现在面临的问题,别忘了关注本站,现在开始吧!

本文目录一览:

新手使用火车头发布接口如何采集文章教程

前沿:

如果你对火车头一点都不知道,你还是去网上自学一点火车头采集的知识,我也不是什么大师,硬着头皮写的,至少能用,在这里我不会教你如何写采集规则,因为写法种类太多,你问我我也不知道,火车头相关文件夹里提供的发布接口内置了马甲发布文章,并且支持远程图片抓取本地化,和发布文章时间设置(10-70分钟随机)。用户只需关注火车头标题和内容即可,参数值标题(title),内容(content)。

第一步:站点设置里设置下火车头免登录发布接口的全局变量值:

第二步:将发布接口上传覆盖程序根目录:

第三步:登录火车头软件后导入发布模块"

下图更多处下拉--选择导入:

导入后:

上图中,数字1处填写你在网站后台设置的全局变量值。

2 处选择 utf-8 编码。

3 处填写你网站域名,不要带 反斜杠'/'.

4处选择不需要登录

5 处点击获取列表--选择你需要入库的分类

6 随便给当前这个发布模块写个名字,后续采集任务模块会用到。

最后点击保存配置按钮。

---------

下面讲解导入采集任务:

新建任务分组后,在该分组下导入任务规则(导入任务至该分组):

选择我们的采集任务规则(.ljobx文件):

下一步:双击规则项

点击第三步:修改发布内容设置

修改下你发布的分类:

最后保存即可:

然后右键开始任务采集:

zblog php1.5火车头兔登陆接口

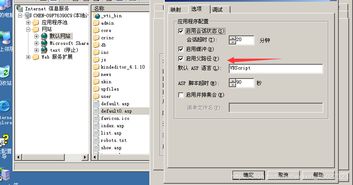

zblog忘记后台登陆密码的找回方法1、在zblog官方网站下载密码重置文件findpassword.asp。2、按照上图,使用FTP登陆,把findpassword.asp上传到网站根目录。3、登陆网站地址/findpassword.asp,点击密码重置按钮,密码立即重置为12345678。到此为止,密码已经找回。这时候必要提示两点,一者登陆网站后台重新修改密码,同时把根目录中的findpassword.asp文件删除,防止密码泄漏,造成不需要的安全疏漏题目。文件可以找我要

谁有火车头发布接口zblog1.4php版本

字段说明:(标有*的为必填字段,绿色值为默认值)

*log_CateID:文章的分类ID

*log_Title:文章标题

*log_Content:文章内容

log_Tag:文章标签ID,格式为{标签ID},多个为{1}{2}{3}

log_Status:文章的状态,0为正常发布,1为草稿,2为审核

log_Type:文章的类别,0为文章,1为页面

log_IsTop:文章是否置顶,0是不置顶,1是置顶

log_Intro:文章摘要,默认是50字符

log_PostTime:文章发布时间,为UNIX时间戳,默认当前时间

log_ViewNums:文章浏览数,默认为0次

发表地址后缀:zb_users/plugin/QeeZer_Locoy/LocoyPost.php?locoy_key=火车头自动发布密令

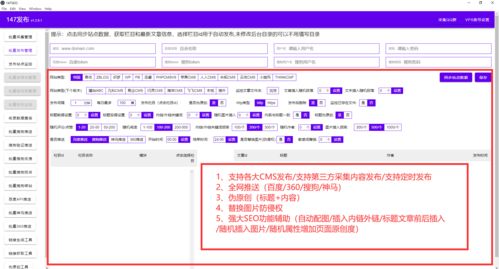

火车头采集器(V8.6为例)设置部分:

主要就是发布地址、post字段设置等,

·火车头伪原创插件api接口代码怎么用

伪原创插件api目前用过就小发猫AI+的靠谱,一个基于人工智能的伪原创软件,生成的内容原创度比较高,而且有使用教程

1、修改火车头的PHP环境

由于火车头采集器软件内置的PHP环境有问题,在使用PHP插件之前需要先修改火车头的PHP环境。修改的方法很简单,打开火车头网站采集软件的安装目录“System/PHP”,找到php.ini文件打开,并找到如下代码。

找到 php_curl.dll 把前面的分号去掉改成:

修改前:

;extension=php_curl.dll

修改后:

extension=php_curl.dll

也就是将最前面的分号“;”删除并保存即可,这样火车头数据采集器就可以正常运行这个PHP仿写插件了。

2、插件要统一放到火车头插件目录

例如我本机是:D:\火车采集器V9\Plugins

问:这个插件主要功能是什么?

回答:火车头是一个采集器。采集后,如果开了插件,会把采集到的内容通过插件处理后再保存,我们的插件是伪原创,所以采集的内容会伪原创后保存。

3、调试方法

首先按原来的方式,先确保采集规则能正常运行。

然后,在正常运行的基础上,选择伪原创插件。

zblog火车头接口的介绍就聊到这里吧,感谢你花时间阅读本站内容,更多关于zblog火车头发布模块、zblog火车头接口的信息别忘了在本站进行查找喔。

本文由admin于2022-12-18发表在靑年PHP官网,如有疑问,请联系我们。

本文链接:https://qnphp.com/post/12336.html