重定向服务器(重定向服务器或登录服务器无响应)

- 服务器

- 2022-12-20 00:26:46

- 17

本篇文章给大家谈谈重定向服务器,以及重定向服务器或登录服务器无响应对应的知识点,希望对各位有所帮助,不要忘了收藏本站喔。

本文目录一览:

- 1、html重定向的DNS服务器的设置

- 2、node里面怎么实现服务器重定向

- 3、sip重定向服务器和代理服务器的区别

- 4、win7服务器怎么301重定向

- 5、什么是 DNS 劫持/重定向攻击

- 6、服务器重定向是什么意思?

html重定向的DNS服务器的设置

若要将aaa.domain.com指向,则只需在DNS服务中应增加一个别名记录,可写成:aaa IN CNAME 。

如需配置大量的虚拟域名,则可写成:* IN CNAME .

这样就可将所有未设置的以domain.com结尾的记录全部重定向到上。

6.用ASP/PHP实现301重定向:

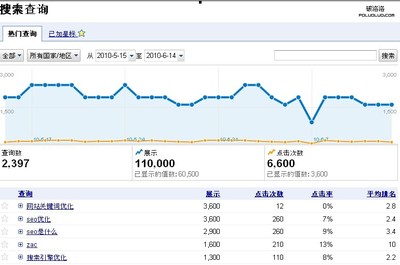

代码在上面已经介绍过了 对于Business.com所遭遇的问题Dan Thies深有体会,因为他也有过类似的遭遇。他的网站上有一个会员跟踪脚本,其中一个会员的站点通过302命令映射到这个跟踪脚本,而这个跟踪脚本又是通过302映射到他的主页。当在Google中用“keyword research”进行搜索,他的主页排名在前十位,然而地址显示的却是那个会员的网址。结果使他哭笑不得:访问者通过Google搜索结果进入他的网站,而他却不得不为这些访问量给那个会员支付报酬! 后来他用robots.txt文件禁止Spiders跟踪访问他的会员跟踪脚本才算解决了问题。

对于Business.com,Dan Thies认为:“目前Google在302重定向的处理上还存在一定的问题,但并不表示Google不允许302重定向。Business.com并未遭封或遭到惩罚,它们只是返回了错误的响应。”

Dan Thies建议:如果使用了跟踪URL/脚本,又必须让访问者重定向到某一着陆页,那么一定要在robots.txt文件中禁止Spiders去访问第二个重定向。如果没有对跟踪URL/脚本进行重定向,而只是把另外一个URL上的内容给复制过来,那么应在robots.txt文件中禁止Spiders去访问跟踪URL,以防因内容重复而遭搜索引擎惩罚。

node里面怎么实现服务器重定向

node面实现服务器重定向

图层透明度使用快捷键进行调节选图层按19数字快速图层透明度10%90%按0调100%

command+shift+l 锁定图层

绘制图形

Insert Shape找预设些图形比圆形形等基本图形按o添加圆r添加矩形l添加直线u添加圆角矩形t添加文本

按v自绘制图形

绘制按住shift画Sketch自按45度齐前点适合绘制直线

善用布尔运算简单图形组合复杂图形布尔运算四种合并形状(Union),减顶层形状(Substract),与形状区域相交(Intersect),排除重叠形状(Difference)

sip重定向服务器和代理服务器的区别

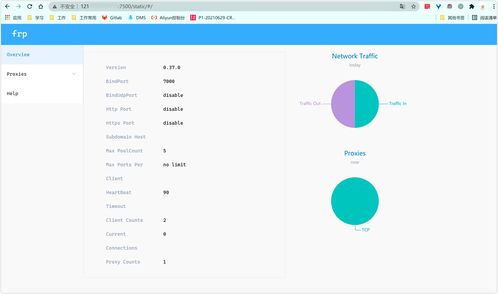

SIP系统的基本组成按逻辑功能区分,SIP系统由4种元素组成:用户代理、代理服务器、重定向服务器和注册服务器。这些系统通过传输包括了SDP协议(用于定义消息的内容和特点)的消息来完成SIP会话。

SIP代理服务器是用来接受SIPUA的会话请求并查询SIP注册服务器,获取收件方UA的地址信息。然后,它将会话邀请信息直接转发给收件方UA(如果它位于同一域中)或代理服务器(如果UA位于另一域中)。

SIP重定向服务器是用来允许SIP代理服务器将SIP会话邀请信息定向到外部域。SIP协议重定向服务器可以与SIP注册服务器和SIP代理服务器同在一个硬件上。

区别是作用和分工不同。

win7服务器怎么301重定向

方法/步骤

1、进入我们的IIS服务器,然后打开服务器带有的网站管理助手,其实不指定哪个助手,我们需要做的是新建一个站点。

2、点击创建网站,需要填写绑定的域名,这里需要填写不带www的域名,然后点击创建,就会创建一个新的站点,这个站点不需要绑定数据库的,只是作为一个跳转而已。

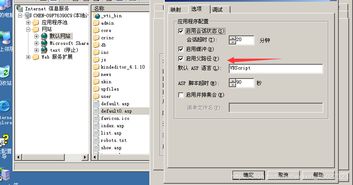

3、打开Internet信息管理器,然后点击加号,一直到网站选项。右键我们刚刚创建的那个不带www的网站,右键属性。

4、进入属性对话框,从上往下都依次需要修改,图片中红框的位置,都需要按照我们这里填写的方式填写。中间有一个重定向到这里,需要填写带www的那个域名。

5、最后点击确定,返回信息管理处,点击刚刚创建的那个空的网站,会看到右面有个重定向到....,最后我们需要打开自己的网站测试一下,通过之后,就说明设置成功了。

什么是 DNS 劫持/重定向攻击

域名服务器 ( DNS ) 劫持,也称为 DNS 重定向,是一种 DNS 攻击,其中 DNS 查询被错误解析,以便将用户意外重定向到恶意站点。为了执行攻击,犯罪者要么在用户计算机上安装恶意软件、接管路由器,要么拦截或破解 DNS 通信。

DNS 劫持可用于 欺骗 (在这种情况下,攻击者通常会显示不需要的广告以产生收入)或用于 网络钓鱼 (显示用户访问的站点的虚假版本并窃取数据或凭据)。

许多 Internet 服务提供商 (ISP) 还使用一种 DNS 劫持,以在用户访问未知域时接管用户的 DNS 请求、收集统计信息并返回广告。一些政府使用 DNS 劫持进行审查,将用户重定向到政府授权的站点。

DNS劫持攻击类型

DNS 重定向有四种基本类型:

DNS劫持和重定向示例

重定向与 DNS 欺骗攻击

DNS 欺骗 是一种将流量从合法网站(例如 )重定向到恶意网站(例如 google.attacker.com)的攻击。 DNS 欺骗 可以通过 DNS 重定向来实现。例如,攻击者可以破坏 DNS 服务器,并通过这种方式“欺骗”合法网站并将用户重定向到恶意网站。

缓存中毒 是实现 DNS 欺骗的另一种方法,不依赖于 DNS 劫持(物理上接管 DNS 设置)。DNS 服务器、路由器和计算机缓存 DNS 记录。攻击者可以通过插入伪造的 DNS 条目来“毒化”DNS 缓存,其中包含相同域名的替代 IP 目标。 DNS 服务器将域解析为欺骗网站,直到刷新缓存。

缓解方法

名称服务器和解析器的缓解措施

DNS 名称服务器是高度敏感的基础设施,需要强大的安全措施,因为它可以被黑客劫持并用于 对他人进行 DDoS 攻击:

最终用户的缓解措施

最终用户可以通过更改路由器密码、安装防病毒软件和使用加密的 VPN 通道来保护自己免受 DNS 劫持。如果用户的 ISP 劫持了他们的 DNS,他们可以使用免费的替代 DNS 服务,例如 Google Public DNS、Google DNS over HTTPS 和 Cisco OpenDNS。

网站所有者的缓解措施

使用域名注册商的网站所有者可以采取措施避免 DNS 对其 DNS 记录的重定向:

以上就是什么是 DNS 劫持/重定向攻击的全部内容。

服务器重定向是什么意思?

我们在网站建设中,时常会遇到需要网页重定向的情况:\x0d\x0a1.网站调整(如改变网页目录结构);\x0d\x0a2.网页被移到一个新地址;\x0d\x0a3.网页扩展名改变(如应用需要把.php改成.Html或.shtml)。\x0d\x0a这种情况下,如果不做重定向,则用户收藏夹或搜索引擎数据库中旧地址只能让访问客户得到一个404页面错误信息,访问流量白白丧失;再者某些注册了多个域名的网站,也需要通过重定向让访问这些域名的用户自动跳转到主站点等。\x0d\x0a\x0d\x0a301 redirect\x0d\x0a301代表永久性转移(Permanently Moved),301重定向是网页更改地址后对搜索引擎友好的最好方法,只要不是暂时搬移的情况,都建议使用301来做转址。\x0d\x0a\x0d\x0a302 redirect\x0d\x0a302代表暂时性转移(Temporarily Moved ),在前些年,不少Black Hat SEO(黑帽SEO)曾广泛应用这项技术作弊,目前,各大主要搜索引擎均加强了打击力度,象Google前些年对域名之王(Business)以及近来对BMW德国网站的惩罚。即使网站客观上不是spam,也很容易被搜寻引擎容易误判为spam而遭到惩罚。

重定向服务器的介绍就聊到这里吧,感谢你花时间阅读本站内容,更多关于重定向服务器或登录服务器无响应、重定向服务器的信息别忘了在本站进行查找喔。

本文由admin于2022-12-20发表在靑年PHP官网,如有疑问,请联系我们。

本文链接:http://qnphp.com/post/151907.html