sql创建服务器角色(sql服务器角色属性怎么打开)

- 服务器

- 2022-12-19 23:00:28

- 8

今天给各位分享sql创建服务器角色的知识,其中也会对sql服务器角色属性怎么打开进行解释,如果能碰巧解决你现在面临的问题,别忘了关注本站,现在开始吧!

本文目录一览:

- 1、如何用存储过程及SQL代码创建登录,用户和角色

- 2、sql server中利用sql语句如何创建角色和用户

- 3、怎样设置 sql 2005 服务器角色 数据库

- 4、在SQL sever2000中 怎样设置服务器角色

如何用存储过程及SQL代码创建登录,用户和角色

首先理解什么是登录,什么是用户,什么是角色:

登录:SQL Server2005中,有两种创建登录的方式:一种是Windows验证登录;另一种是SQL Server身份验证方式。“登录方式”就好比办公楼上使用不同类型的锁,一旦选择了使用什么类型的锁,就可以开始为每位员工配发钥匙,而这个钥匙就是“登录”。或称“登录名”,但员工只有进入大楼的权利,但却没有权限查看和使用里面的资源(比如档案柜)。如果是sysadmin或securityadmin固定服务器角色的成员,则可以创建两种类型的登录之一:标准登录(比如前面比喻中的金属钥匙)和Windows登录(比如较新型的电子出入卡)。

用户:既然员工拥有了进入大楼的钥匙,就应该拥有适当的管理性访问权,他们需要通过访问其他资源来完成工作。例如,如果打算允许财务部访问账目文件,就需要给他们一把文件柜的钥匙。员工现在有两把钥匙:一把是打开大门的钥匙,一把是打开文件柜的钥匙。

同样,一旦用户已登录到了SQL Server上,就需要允许用户访问数据库。为此,需要创建数据库用户账户,然后给这些用户账户授予权限。一旦这个过程结束,SQL Server用户就拥有了多把钥匙:一把打开大门的钥匙(登录),以及一把打开他们需要访问的每个文件柜(数据库)的钥匙。

角色:会计需要签发公司支票,这个权限可以用两种方式之一来授予。第一,可以给每名会计分别提供一本从同一账户中支取的支票簿,并授予从该支票簿中开支票的权限。在这种情况下,需要设法跟踪当月已经开出的全部支票,否则这种方法可能会造成可怕的后果。完成这项工作的最佳方法是让整个公司账户只使用一本支票簿,并给所有会计授予从这本支票簿中开支票的一个组权限。

在SQL Server中,当几个用户需要访问数据库的权限时,比较容易的方法是将所有的权限作为一个组授给他们,而不是设法分别管理每个用户。

言归正传,先用存储过程实现以上操作:

创建新登录具体语法请参考MSDN文档

--创建一个简单的登录,登录名为:newlogin;登录密码:123456;默认数据库:master,默认数据库也可以不指定。

EXEC sp_addlogin 'newlogin','123456','master'

--创建用户

--创建一个简单的用户,如果不指定用户名,则添加到当前数据库登录名中,如果不指定角色,则该用户默认属于public角色。下为添加newlogin登录名。

EXEC sp_adduser 'newlogin'

--创建一个带用户名的用户,用户可以与登录名相同(同上一种类似),也可以不同,但要设定当前登录名,用户角色可选,默认为public。下为将用户newuser添加到newlogin登录名中。

EXEC sp_adduser 'newlogin','newuser'

--创建角色

EXEC sp_addrole 'newrole'

--下为将用户下为将用户newuser添加到newlogin登录名中。并指定newrole角色。

EXEC sp_adduser 'newlogin','newuser','newrole'

--为角色newrole赋予jobs表的所有权限

GRANT ALL ON jobs TO newrole

--为角色newrole赋予sales表的查、改权限

GRANT SELECT,UPDATE ON sales TO newrole

--禁止角色newrole使用employees表的插入权限

DENY INSERT ON employees TO newrole

另一种创建用户和赋予角色的方式

--为登录newlogin在数据库中添加安全账户newuser

EXEC sp_grantdbaccess 'newlogin,'newuser'

--添加newuser为角色newrole的成员

EXEC sp_addrolemember 'newrole','newuser'

--数据库用户、角色、登录的删除操作

--删除当前数据库用户

EXEC sp_revokedbaccess 'newuser';

--删除数据库登录

EXEC sp_droplogin 'newlogin'

--删除数据库角色

EXEC sp_droprole 'newrole'

--从数据库角色(newrole)中删除用户(newuser)

EXEC sp_droprolemember 'newrole', 'newuser'

--用SQL代码新建登录、用户

--创建带密码的mylogin登录名,MUST_CHANGE 选项需要用户首次连接服务器时更改此密码。

CREATE LOGIN mylogin WITH PASSWORD = '123456' MUST_CHANGE;

--创建映射到凭据的登录名。

--以下示例将创建mylogin登录名。此登录名将映射到mycredential凭据。

CREATE LOGIN mylogin WITH PASSWORD = '123456',

CREDENTIAL = mycredential;

--从Windows 域帐户创建登录名

--如果从Windows 域帐户映射登录名,则登录名必须用方括号([ ]) 括起来。

CREATE LOGIN [jack/xiangzhao] FROM WINDOWS;

--如果指定用户名,则不使用默认登录名作为该数据库用户

CREATE USER myuser FOR LOGIN mylogin

--以下示例将创建用户myuser拥有的数据库角色myrole

CREATE ROLE myrole AUTHORIZATION myuser;

--以下示例将创建db_role固定数据库角色拥有的数据库角色myrole

CREATE ROLE myrole AUTHORIZATION db_role;

sql server中利用sql语句如何创建角色和用户

示例:

创建角色,用户,权限示例在数据库pubs中创建一个拥有表jobs的所有权限、拥有表titles的SELECT权限的角色p_test随后创建了一个登录a_test,然后在数据库pubs中为登录a_test创建了用户账户m_test同时将用户账户m_t

USE pubs

--创建角色 p_test

EXEC sp_addrole 'p_test'

--授予 p_test 对 jobs 表的所有权限

GRANT ALL ON jobs TO p_test

--授予角色 p_test 对 titles 表的 SELECT 权限

GRANT SELECT ON titles TO p_test

--添加登录 a_test,设置密码为pwd,默认数据库为pubs

EXEC sp_addlogin 'a_test','pwd','pubs'

--为登录 a_test 在数据库 pubs 中添加安全账户 u_test

EXEC sp_grantdbaccess 'a_test','m_test'

--添加 m_test 为角色 p_test 的成员

EXEC sp_addrolemember 'p_test','m_test'

--拒绝安全账户 m_test 对 titles 表的 SELECT 权限

DENY SELECT ON titles TO m_test

/*--完成上述步骤后,用 a_test 登录,可以对jobs表进行所有操作,但无法对titles表查询,虽然角色 p_test 有titles表的select权限,但已经在安全账户中明确拒绝了对titles的select权限,所以a_test无titles表的select权限--*/

--从数据库 pubs 中删除安全账户

EXEC sp_revokedbaccess 'm_test'

--删除登录 a_test

EXEC sp_droplogin 'a_test'

--删除角色 p_test

EXEC sp_droprole 'p_test'

怎样设置 sql 2005 服务器角色 数据库

/*服务器角色*/

sysadmin

--在 SQL Server 中进行任何活动。该角色的权限跨越所有其它固定服务器角色。

serveradmin

--配置服务器范围的设置。

setupadmin

--添加和删除链接服务器,并执行某些系统存储过程(如 sp_serveroption)。

securityadmin

--管理服务器登录。

processadmin

--管理在 SQL Server 实例中运行的进程。

dbcreator

--创建和改变数据库。

diskadmin

--管理磁盘文件。

bulkadmin

--执行 BULK INSERT 语句。

/*数据库角色*/

public

public 角色

--public 角色是一个特殊的数据库角色,每个数据库用户都属于它。public 角色:

--捕获数据库中用户的所有默认权限。

--无法将用户、组或角色指派给它,因为默认情况下它们即属于该角色。

--含在每个数据库中,包括 master、msdb、tempdb、model 和所有用户数据库。

--无法除去。

db_owner

--进行所有数据库角色的活动,以及数据库中的其它维护和配置活动。

--该角色的权限跨越所有其它固定数据库角色。

db_accessadmin

--在数据库中添加或删除 Windows NT 4.0 或 Windows 2000 组和用户以及 SQL Server 用户。

db_datareader

--查看来自数据库中所有用户表的全部数据。

db_datawriter

--添加、更改或删除来自数据库中所有用户表的数据

db_ddladmin

--添加、修改或除去数据库中的对象(运行所有 DDL)

db_securityadmin

--管理 SQL Server 2000 数据库角色的角色和成员,并管理数据库中的语句和对象权限

db_backupoperator

--有备份数据库的权限

db_denydatareader

--拒绝选择数据库数据的权限

db_denydatawriter

--拒绝更改数据库数据的权限

在SQL sever2000中 怎样设置服务器角色

sql server2005安全管理之用户、角色、架构 与 权限

2008-12-04 16:47

--打开数据库

Use databaseName

--创建角色

create role ProgramerRole

--用于创建表 存储过程 视图

grant create table,create procedure,create view to ProgramerRole

--execute用以执行存储过程,alter用以创建、修改存储过程和视图,

--并可以新建立表,但不能修改表,但也可以删除表和对表改名了

grant select,insert,execute,alter on schema::dbo to ProgramerRole

--用于允许用户查看 显示估计的执行计划(081205)

grant showplan to ProgramerRole

--创建登录账号

--create login username with password='password'

--创建数据库用户

create user username for login username

--将用户TestUser添加到TestRole角色中

exec sp_addrolemember 'ProgramerRole','username '

--执行Sql Server Profiler是服务器级权限,所以在master库中授权

USE master;grant alter trace to auto;

注:据库引擎优化顾问必须由具有系统管理员权限的用户进行初始化。在具有系统管理员权限的用户对数据库引擎优化顾问进行初始化之后,任何是 db_owner 固定数据库角色成员的用户,都可以使用数据库引擎优化顾问来优化他们拥有的数据库上的表。

详优化物理数据库设计

参考资料:

用户架构分离:

数据库架构是一个独立于数据库用户的非重复命名空间。您可以将架构视为对象的容器

主体:

是可以请求 SQL Server 资源的实体

Windows 级别的主体

Windows 域登录名

Windows 本地登录名

SQL Server 级的主体

SQL Server 登录名

数据库级的主体

数据库用户

数据库角色

应用程序角色

安全对象:

安全对象是 SQL Server 数据库引擎 授权系统控制对其进行访问的资源

安全对象范围有服务器、数据库和架构

安全对象范围:服务器包含以下安全对象:

端点

登录帐户

数据库

安全对象范围:数据库包含以下安全对象:

用户

角色

应用程序角色

程序集

消息类型

路由

服务

远程服务绑定

全文目录

证书

非对称密钥

对称密钥

约定

架构

安全对象范围:架构包含以下安全对象:

类型

XML 架构集合

对象

对象 下面是对象类的成员:

聚合

约束

函数

过程

队列

统计信息

同义词

表

视图

架构:

架构是指包含表、视图、过程等的容器。它位于数据库内部,而数据库位于服务器内部

特定架构中的每个安全对象都必须有唯一的名称。架构中安全对象的完全指定名称包括此安全对象所在的架构的名称。因此,架构也是命名空间

权限:

每个 SQL Server 2005 安全对象都有可以授予主体的关联权限

数据库级别的角色:

固定数据库角色是在数据库级别定义的,并且存在于每个数据库中。db_owner 和 db_securityadmin 数据库角色的成员可以管理固定数据库角色成员身份;但是,只有 db_owner 数据库的成员可以向 db_owner 固定数据库角色中添加成员。

每个数据库用户都属于 public 数据库角色。当尚未对某个用户授予或拒绝对安全对象的特定权限时,则该用户将继承授予该安全对象的 public 角色的权限

服务器级别角色:

固定服务器角色在其作用域内属于服务器范围。固定服务器角色的每个成员都可以向其所属角色添加其他登录名。

GRANT 架构权限:

如何配置用户以创建和管理 SQL Server 代理作业

若要配置用户以创建或执行 Microsoft SQL Server 代理作业,必须先将某个现有 SQL Server 登录名或 msdb 角色添加到 msdb 数据库中的下列 SQL Server 代理固定数据库角色之一:SQLAgentUserRole、SQLAgentReaderRole 或 SQLAgentOperatorRole。

默认情况下,这些数据库角色的成员可以创建各自的作业步骤,这些作业步骤不执行其他作业步骤。如果这些非管理用户要运行那些执行其他作业步骤类型(例如,SSIS 包)的作业,它们需要对代理帐户具有访问权限。sysadmin 固定服务器角色的所有成员都有创建、修改和删除代理帐户的权限

为具体的用户设置具体的访问权限 收藏

use 你的库名

go

--新增用户

exec sp_addlogin 'test' --添加登录

exec sp_grantdbaccess N'test' --使其成为当前数据库的合法用户

exec sp_addrolemember N'db_owner', N'test' --授予对自己数据库的所有权限

--这样创建的用户就只能访问自己的数据库,及数据库中包含了guest用户的公共表

go

--删除测试用户

exec sp_revokedbaccess N'test' --移除对数据库的访问权限

exec sp_droplogin N'test' --删除登录

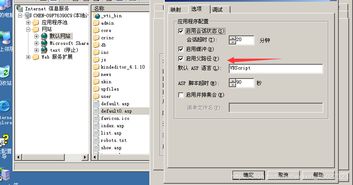

如果在企业管理器中创建的话,就用:

企业管理器--安全性--右键登录--新建登录

常规项

--名称中输入用户名

--身份验证方式根据你的需要选择(如果是使用windows身份验证,则要先在操作系统的用户中新建用户)

--默认设置中,选择你新建的用户要访问的数据库名

服务器角色项

这个里面不要选择任何东西

数据库访问项

勾选你创建的用户需要访问的数据库名

数据库角色中允许,勾选"public","db_ownew"

确定,这样建好的用户与上面语句建立的用户一样

---------------------------------------------------------------------------

最后一步,为具体的用户设置具体的访问权限,这个可以参考下面的最简示例:

--添加只允许访问指定表的用户:

exec sp_addlogin '用户名','密码','默认数据库名'

--添加到数据库

exec sp_grantdbaccess '用户名'

--分配整表权限

GRANT SELECT , INSERT , UPDATE , DELETE ON table1 TO [用户名]

--分配权限到具体的列

GRANT SELECT , UPDATE ON table1(id,AA) TO [用户名]

关于sql创建服务器角色和sql服务器角色属性怎么打开的介绍到此就结束了,不知道你从中找到你需要的信息了吗 ?如果你还想了解更多这方面的信息,记得收藏关注本站。

本文由admin于2022-12-19发表在靑年PHP官网,如有疑问,请联系我们。

本文链接:http://qnphp.com/post/145083.html